Представьте, что работа сотрудника связана с использованием определенного набора программ – инженерных, бухгалтерских, дизайнерских и прочих. Внезапно рабочее место становится недоступным. Например, специалист отправляется в командировку или на курсы повышения квалификации.

В такой ситуации вполне возможно частично или полностью продолжать работу, для этого достаточно иметь под рукой ноутбук или планшет с выходом в интернет. Однако рабочие программы не всегда удаётся установить на переносные устройства. Тогда на помощь приходит протокол RDP от корпорации Microsoft.

Что такое RDP?

Remote Desktop Protocol (RDP) или «протокол удалённого рабочего стола» - технология, разработанная для удобного подключения к компьютерам и серверам на базе ОС Windows. RDP - это возможность удаленно подключаются к другим компьютерам и получать доступ к их функциям. Также доступа передача файлов по RDP.

В процессе работы RDP используются различные механизмы шифрования и безопасности для защиты данных, передаваемых между клиентом и удаленным компьютером, обеспечивая конфиденциальность и целостность. С протоколом RDP возможно такие задачи, как удаленное администрирование, техническая поддержка или доступ к файлам и приложениям на удаленной системе.

Вот некоторые RDP клиенты:

- SolarWinds Dameware Remote Support

- Zoho Assist

- NinjaOne (ранее NinjaRMM)

- RemotePC

- GoToMyPC

Как работает протокол РДП?

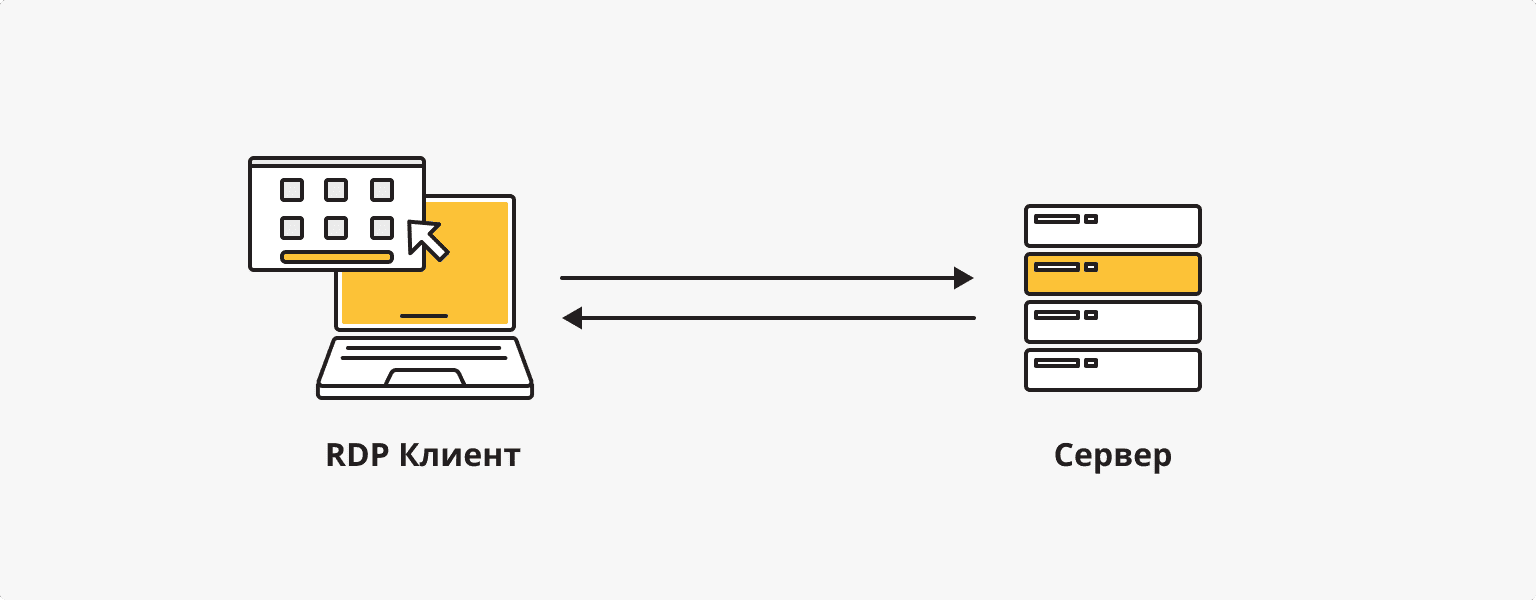

Протокол удаленного доступа работает путем установления соединения между компьютером пользователя (RDP-клиент) и удаленным сервером или компьютером, позволяя клиенту получить доступ к рабочему столу удаленного компьютера и управлять им.

Клиентский компьютер инициирует сеанс RDP, отправляя запрос на подключение к удаленному серверу. Клиент и сервер "согласовывают" детали безопасности для нового сеанса. Сюда входят методы шифрования, протоколы аутентификации и другие необходимые параметры.

Удаленный сервер проверяет учетные данные, предоставленные клиентом, чтобы обеспечить авторизованный доступ. Этот шаг обычно включает в себя проверку имени пользователя и пароля или другие формы аутентификации, такие как смарт-карты или биометрия. После аутентификации сервер создает новый пользовательский сеанс для клиента. Этот сеанс будет представлять среду удаленного рабочего стола, к которой будет иметь доступ клиент.

Удаленный сервер с помощью РДП отображает всю среду рабочего стола, включая приложения, графическую информацию, окна, значки и другие привычные визуальные элементы. Специальная оптимизация графики уменьшает задержку и снижает требования к пропускной способности.

Клиентский компьютер фиксирует ввод пользователя, включая действия клавиатуры и мыши. Он отправляет эти данные на удаленный компьютер по сети. А для минимизации объема передаваемых данных между клиентом и удаленным сервером передаются только те части экрана, которые изменяются.

Когда сеанс RDP завершается либо в результате отключения пользователя, либо явного завершения сеанса, клиент и удаленный сервер очищают ресурсы сеанса и завершают соединение.

Варианты использования удаленного рабочего стола

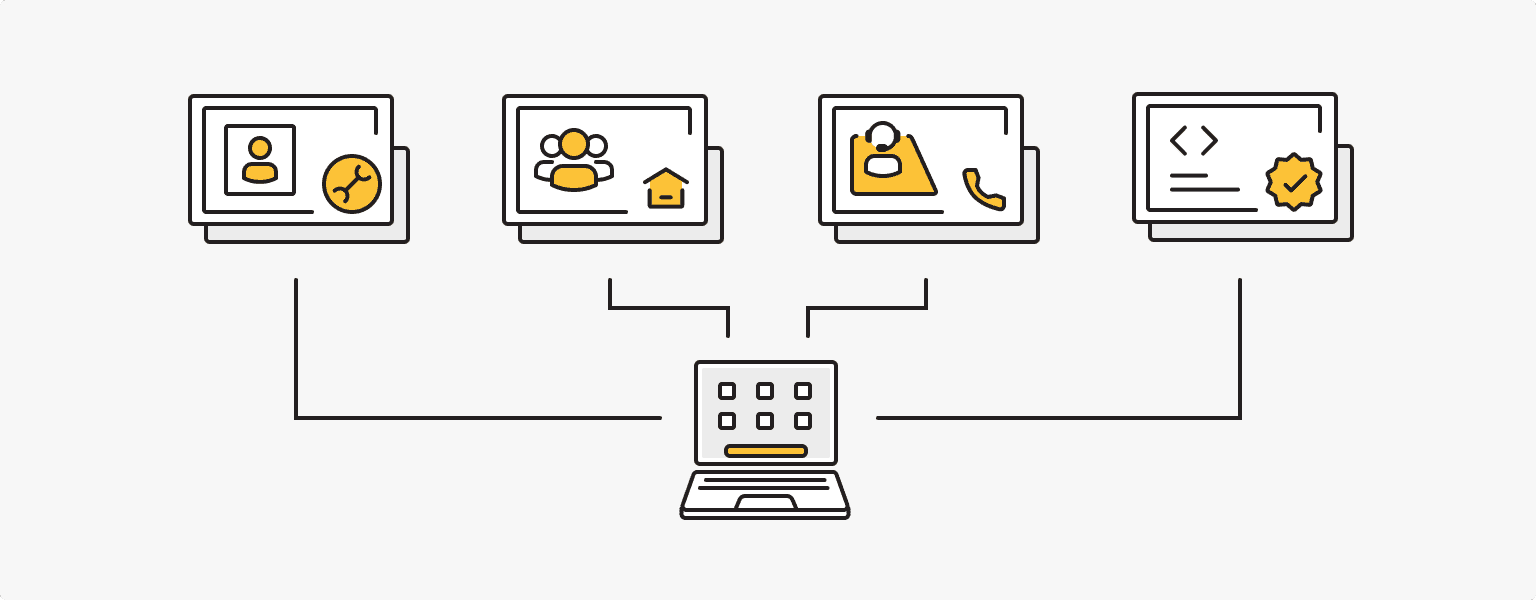

Удаленный рабочий стол - это универсальная технология, которая находит применение в различных ситуациях. Некоторые распространенные случаи использования удаленного рабочего стола включают:

- IT-администраторы могут использовать Remote Desktop для устранения неполадок удаленных компьютеров или серверов, а также для выполнения других задач по обслуживанию без физического присутствия.

- Удаленный рабочий стол позволяет сотрудникам работать из дома или любого другого места, получая безопасный доступ к своим офисным компьютерам. Сюда же относится командная работа и общий доступ к ресурсам удаленного сервера или компьютера.

- Протокол RDP широко используется службами технической поддержки для оказания помощи пользователям. Специалисты техподдержки могут подключаться к серверу пользователя, просматривать рабочий стол и устранять неполадки напрямую, без необходимости физического вмешательства.

- Разработчики часто пользуются Remote Desktop Protocol для доступа к удаленным средам для разработки, тестирования и отладки программного обеспечения.

Преимущества протокола RDP

- Независимость от «железа»

- Подключение к рабочему месту из любой точки планеты

- Высокая скорость передачи данных

- Поддержка многопользовательского режима

- Простые в освоении клиентские программы на стороне конечных пользователей.

РДП позволяет управлять мощнейшими вычислительными системами с обычного ноутбука. Протокол быстро работает даже на лэптопах со слабым «железом». Единственное ограничение касается пропускной способности интернет-канала: минимальная скорость должна быть не менее 256 Кбит/с.

Насколько безопасно работать с RDP протоколом?

Как сообщает компания Eset, за время пандемии коронавируса резко возросло количество атак на RDP. Из-за карантина предприятиям пришлось срочно осваивать ранее малоиспользуемые технологии, в том числе протокол от Microsoft. Насколько защищенной будет работа с RDP – зависит от пользовательских навыков, общей политики безопасности организации и хакерской активности. Поэтому нелишне будет помнить о самых популярных у киберпреступников методах взлома.

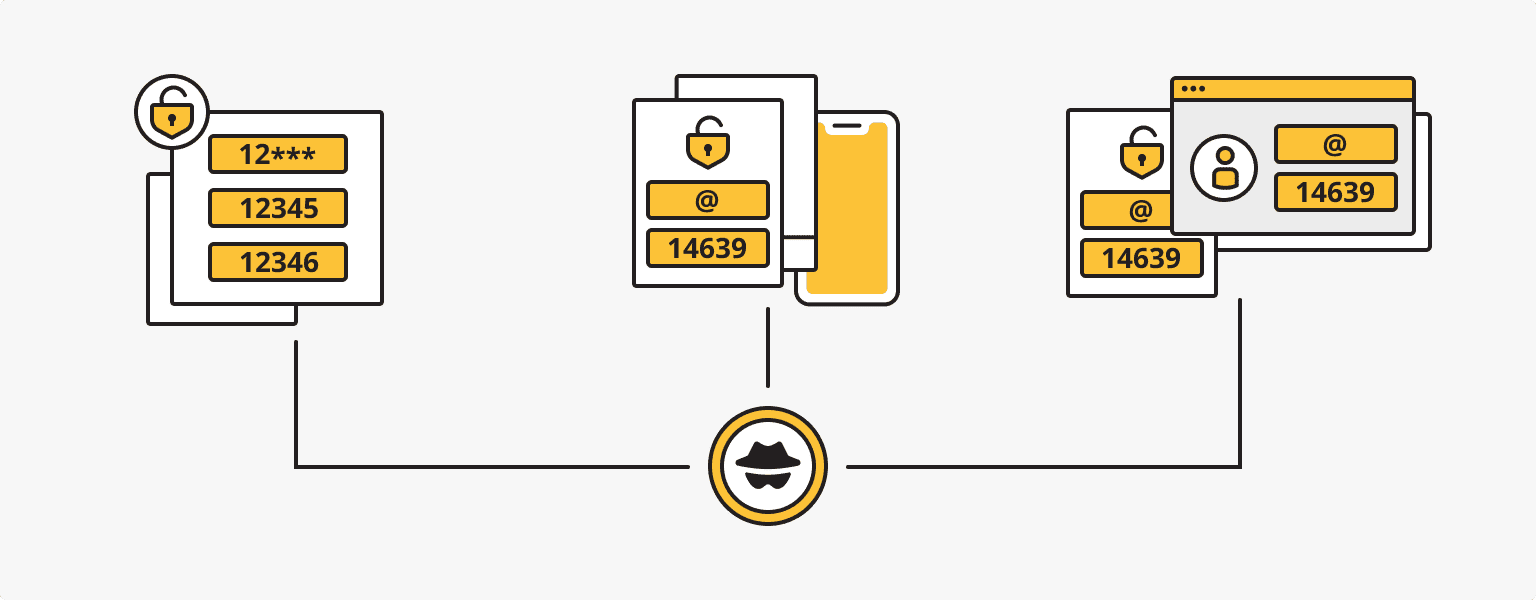

Перебор паролей

Способ, при котором хакер пробует зайти в систему с помощью подбора паролей. Часто количество попыток исчисляется миллионами. Подбор выполняется с помощью специальных приложений, которые пишутся самими мошенниками или не слишком щепетильными программистами.

Подключившись, мошенники действуют разными методами: воруют конфиденциальные сведения, инфицируют системы. Особенно часто на компьютеры устанавливаются так называемые «вымогатели» – вирусы, которые шифруют критически важные файлы, а потом требуют плату в криптовалюте за разблокировку.Перебор паролей – старая, но эффективная стратегия. Часто, забывая о безопасности, пользователи выбирают для пароля комбинации вроде «qwerty» или «123456». Чтобы не облегчать жизнь преступникам, специалисты советуют использовать более сложные сочетания случайных знаков наподобие «-aif%h+-9sudgfa9suid()fh». Как создать надежный пароль?

Кража учётных данных

Атака такого типа нацелена на получение данных для входа. И часто для того, чтобы получить эти данные, не надо прибегать к социальной инженерии или придумывать многоходовые операции по обману жертв. «Учётки» постоянно утекают во всемирную паутину из-за невнимательности пользователей и системных администраторов.

Как и в случае с подбором паролей, злоумышленники не отслеживают утечки данных вручную, процесс выполняется специальными программами. Для обхода фаерволов применяются ботнеты (разновидность компьютерных вирусов). А поскольку заходы осуществляются с различных IP-адресов, брандмауэры не поднимают тревогу.

Иногда из-за беспечности сисадминов один пароль может дать доступ ко множеству учётных записей. Грамотный администратор обязан следить, чтобы в рамках единой системы не повторялись комбинации для входа. Если, зная все логины, успешно взломать единственную «учётку», проверить остальные не составляет труда.

Распыление паролей

Метод, при котором хакер подбирает комбинации «логин/пароль» и пытается зайти в многочисленные учётные записи. Исходные сведения для взлома преступники получают разными путями, например, отслеживая информацию из открытых источников.

Наметив себе жертву, злоумышленник через, например, LinkedIn находит информацию о специалистах на сайте той организации, на которую будет вести атаку. А чтобы узнать пароль и правила политики блокировки Active Directory (служба каталогов), не надо взламывать сотни учётных записей, достаточно одной. Затем устанавливается тот же «вымогатель» или продолжается распыление паролей в пределах домена.

Способы защиты РДП

Защититься от хакерских нападений можно, приняв некоторые меры предосторожности:

- следует минимизировать число интернет-подключений.

- защитить паролем средства безопасности, чтобы предотвратить их возможное удаление.

- настроить дополнительный механизм аутентификации.

- установить уникальные и взломостойкие пароли для всех учётных записей.

- отключить внешние соединения с локальными компьютерами для порта RDP.

- использовать VPN.

- отсоединить от глобальной сети машины с устаревшими операционными системами.

Главное, что следует запомнить – никогда не подключайтесь по RDP через открытые интернет-соединения! Если собираетесь взаимодействовать с компьютером в режиме «онлайн» – всегда шифруйте трафик.

Альтернативы RDP

Microsoft предоставляет встроенную функцию удаленного рабочего стола в операционных системах Windows, позволяющую подключаться к другим машинам Windows.

Различные программы удаленного рабочего стола сторонних компаний-разработчиков, такие как TeamViewer, AnyDesk и VNC, обеспечивают кросс-платформенную совместимость и дополнительные функции, выходящие за рамки встроенных возможностей RDP.

VNC - это независимый от платформы протокол удаленного рабочего стола, который позволяет пользователям получать доступ к удаленным машинам и управлять ими. VNC доступен в различных реализациях, таких как RealVNC, TightVNC и UltraVNC.

TeamViewer - это широко распространенное программное обеспечение для удаленного доступа и техподдержки, которое позволяет пользователям подключаться к удаленным компьютерам, передавать файлы, сотрудничать и оказывать необходимую техническую помощь. Она обеспечивает кросс-платформенную поддержку и работает через брандмауэры и NAT, не требуя сложной конфигурации сети.

AnyDesk, как альтернативное программное обеспечение для удаленного рабочего стола, обеспечивает высококачественную графическую передачу и поддерживает такие функции, как передача файлов, запись сеансов и удаленная печать. AnyDesk известен своей низкой задержкой связи и эффективным использованием пропускной способности.

Среди других альтернатив также Chrome Remote Desktop, LogMeIn, Splashtop и др.

Может ли VPN заменить RDP?

VPN (виртуальная частная сеть) и RDP служат для разных целей, хотя их можно использовать совместно. Некоторые утверждают, что VPN и RDP схожи по функциям, ведь позволяют подключиться к удаленной точке без физического присутствия, однако два этих термина не связаны. VPN не может заменить функционал RDP.

VPN создает защищенное и зашифрованное соединение между вашим устройством и удаленной сетью, обеспечивая конфиденциальность и безопасность ваших данных, передаваемых через специальный туннель.

RDP, с другой стороны, является протоколом, специально разработанным для удаленного доступа и управления рабочим столом.

VPN может повысить безопасность RDP-соединения за счет шифрования трафика между клиентом и RDP-сервером. VPN обеспечивает безопасный доступ на уровне сети, в то время как RDP обеспечивает защищенный доступ на уровне рабочего стола.

Вам пригодится VPN на базе корпоративной сети или собственного VPS/VDS, чтобы быть уверенным в безопасном подключении. Выбор в пользу общих VPN-сервисов будет ошибкой! Наиболее защищенный вариант - это собственный VPN на базе виртуального сервера. is*hosting предлагает 25 локаций для выбора VPS и соответствующего статического IP-адреса для персонального VPN.

24/7 Поддержка

Положитесь на нас. Техподдержка is*hosting доступна 24/7 и не игнорирует запросы клиентов.

Подробнее